Introduction

La conteneurisation est devenue le pilier de l'infrastructure moderne. Pendant des années, Docker a régné sans partage sur cet écosystème, au point que « Docker » et « conteneur » étaient devenus synonymes. Mais depuis 2019, un challenger sérieux a émergé : Podman, développé par Red Hat. En 2026, Podman n'est plus un simple outsider — c'est un outil mature, adopté en production par des milliers d'entreprises, et qui offre des avantages architecturaux fondamentaux par rapport à Docker.

Cet article propose une comparaison exhaustive entre Podman et Docker : architecture, sécurité, performances, outillage, et cas d'usage. Avec des exemples de commandes concrets pour chaque outil.

Architecture en un coup d'œil

Qu'est-ce que Podman ?

Podman (Pod Manager) est un moteur de conteneurs open-source développé par Red Hat dans le cadre du projet Containers (anciennement libpod). Il est conçu pour être une alternative directe à Docker, avec une compatibilité CLI quasi totale, tout en corrigeant certaines limitations architecturales de Docker.

Podman fait partie d'un trio d'outils complémentaires :

- Podman : gestion des conteneurs et des pods

- Buildah : construction d'images OCI sans daemon

- Skopeo : inspection et copie d'images entre registres

Ces trois outils partagent la même bibliothèque de stockage et de gestion d'images, et sont conçus pour fonctionner ensemble ou indépendamment.

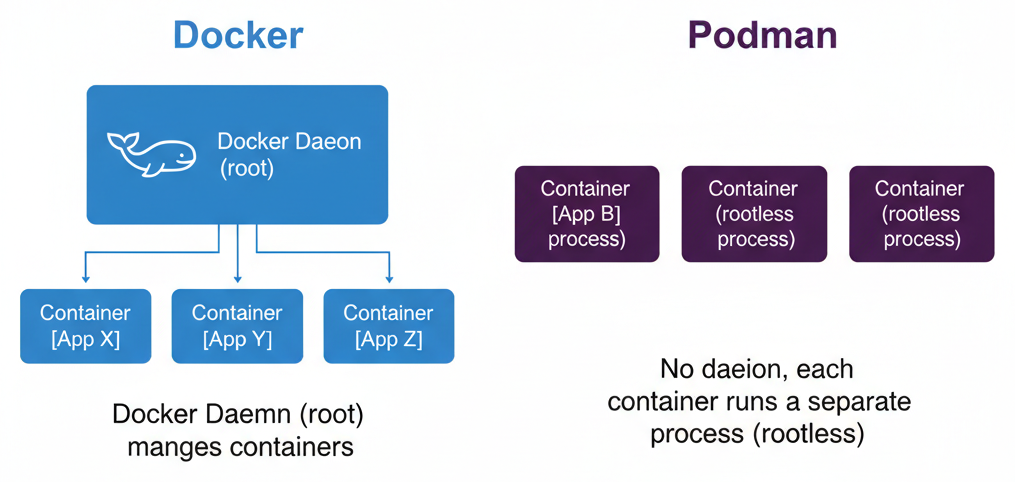

Architecture : Daemonless vs Daemon

Le modèle Docker : un daemon centralisé

Docker utilise une architecture client-serveur. Le Docker daemon (dockerd) est un processus long-running qui tourne en arrière-plan avec les privilèges root. Toutes les commandes Docker passent par ce daemon via une socket Unix (/var/run/docker.sock). Le daemon gère les conteneurs, les images, les réseaux et les volumes.

Cette architecture présente plusieurs inconvénients :

- Point unique de défaillance : si le daemon plante, tous les conteneurs sont affectés.

- Surface d'attaque : le daemon tourne en root et expose une socket. Quiconque a accès à la socket Docker a un accès root effectif sur la machine.

- Dépendance au daemon : impossible de gérer les conteneurs si le daemon est arrêté.

Le modèle Podman : daemonless et fork/exec

Podman utilise une architecture radicalement différente. Il n'y a pas de daemon. Chaque commande podman est un processus indépendant qui interagit directement avec le runtime de conteneurs (crun ou runc) via le modèle fork/exec. Les conteneurs sont des processus enfants de Podman, ou plus précisément de conmon (container monitor), un processus léger qui surveille chaque conteneur.

Les avantages de cette architecture :

- Pas de point unique de défaillance : chaque conteneur est indépendant.

- Rootless par défaut : Podman peut fonctionner entièrement sans privilèges root.

- Intégration systemd : les conteneurs sont gérés comme des services systemd standards.

- Sécurité renforcée : pas de socket daemon exposée, pas de processus root permanent.

# Docker : le daemon doit tourner

sudo systemctl start docker

docker run nginx

# Podman : pas de daemon, exécution directe

podman run nginx

# Fonctionne même sans root !Rootless Containers : la sécurité par défaut

Pourquoi le rootless est important

Dans une configuration Docker classique, le daemon tourne en root. Cela signifie que si un conteneur est compromis et qu'une évasion de conteneur se produit, l'attaquant obtient un accès root sur l'hôte. C'est l'un des risques de sécurité les plus critiques liés aux conteneurs.

Podman a été conçu dès le départ pour fonctionner en mode rootless. Cela signifie que l'ensemble de la pile — le runtime, le stockage, le réseau — fonctionne sous l'identité de l'utilisateur non-root. En cas d'évasion de conteneur, l'attaquant n'obtient que les privilèges de l'utilisateur non-root, considérablement limitant l'impact.

Comparaison des commandes

# Docker : nécessite root ou appartenance au groupe docker

sudo docker run -d --name web nginx:latest

# ou

docker run -d --name web nginx:latest # si l'utilisateur est dans le groupe docker

# ATTENTION : être dans le groupe docker équivaut à avoir un accès root !

# Podman : rootless par défaut

podman run -d --name web nginx:latest

# Fonctionne directement, sans sudo, sans groupe spécial

# Vérifier l'UID du processus dans le conteneur

podman top web user huser

# USER HUSER

# root 1000 (root dans le conteneur, mais UID 1000 sur l'hôte)User namespaces

Le rootless Podman utilise les user namespaces du noyau Linux pour mapper les UIDs du conteneur vers des UIDs non privilégiés sur l'hôte. Le fichier /etc/subuid et /etc/subgid définissent les plages d'UIDs/GIDs disponibles pour chaque utilisateur.

# Vérifier la configuration des user namespaces

cat /etc/subuid

# wettayeb:100000:65536

cat /etc/subgid

# wettayeb:100000:65536

# Cela signifie que l'utilisateur "wettayeb" peut utiliser

# les UIDs 100000 à 165535 pour ses conteneurs rootlessDocker supporte aussi le mode rootless depuis la version 20.10, mais il reste opt-in et n'est pas le mode par défaut. De plus, certaines fonctionnalités Docker ne sont pas disponibles en mode rootless (comme le réseau bridge standard), tandis que Podman a été optimisé dès le départ pour ce mode.

Compatibilité CLI : alias docker=podman

L'un des atouts majeurs de Podman est sa compatibilité CLI quasi totale avec Docker. Les commandes sont identiques dans la grande majorité des cas, ce qui facilite considérablement la migration.

# Créer un alias pour une transition transparente

alias docker=podman

# Les commandes suivantes fonctionnent identiquement

docker pull nginx:latest

docker run -d -p 8080:80 --name web nginx:latest

docker ps

docker logs web

docker exec -it web bash

docker stop web

docker rm web

docker images

docker rmi nginx:latest

docker build -t mon-app .

docker push mon-registry.com/mon-app:latestPodman fournit même un package podman-docker qui installe automatiquement les alias et la compatibilité de la socket Docker :

# Installation du package de compatibilité Docker

# Sur Fedora/RHEL

sudo dnf install podman-docker

# Cela crée :

# - Un alias "docker" vers "podman"

# - Une socket compatible à /var/run/docker.sock

# - La commande "docker" est maintenant PodmanPods : le concept Kubernetes natif

Qu'est-ce qu'un Pod dans Podman ?

C'est la fonctionnalité qui donne son nom à Podman. Un Pod est un groupe de conteneurs qui partagent le même espace de noms réseau, le même namespace IPC et, optionnellement, le même namespace PID. Ce concept est directement emprunté à Kubernetes.

Docker n'a pas de concept natif de Pod. Pour faire communiquer des conteneurs via localhost, il faut créer un réseau Docker et utiliser les noms de conteneurs comme DNS. Avec Podman, les conteneurs d'un même Pod partagent naturellement localhost.

# Créer un Pod avec Podman

podman pod create --name mon-app -p 8080:80 -p 5432:5432

# Ajouter des conteneurs au Pod

podman run -d --pod mon-app --name web nginx:latest

podman run -d --pod mon-app --name db \

-e POSTGRES_PASSWORD=secret \

postgres:16

# Les conteneurs partagent le même réseau

# nginx peut accéder à PostgreSQL via localhost:5432

podman exec web curl localhost:5432

# Lister les Pods

podman pod ls

# Voir les conteneurs d'un Pod

podman pod inspect mon-app

# Arrêter tout le Pod

podman pod stop mon-app

# Supprimer le Pod et ses conteneurs

podman pod rm mon-appGénérer des manifestes Kubernetes depuis Podman

L'un des avantages les plus puissants des Pods Podman est la possibilité de générer automatiquement des manifestes Kubernetes à partir d'un Pod en cours d'exécution :

# Générer un manifeste Kubernetes YAML depuis un Pod Podman

podman generate kube mon-app > mon-app.yaml

# Le fichier généré ressemble à :

# apiVersion: v1

# kind: Pod

# metadata:

# name: mon-app

# spec:

# containers:

# - name: web

# image: nginx:latest

# ports:

# - containerPort: 80

# - name: db

# image: postgres:16

# env:

# - name: POSTGRES_PASSWORD

# value: secret

# Déployer le manifeste sur un cluster Kubernetes

kubectl apply -f mon-app.yaml

# Inversement, jouer un manifeste Kubernetes avec Podman

podman play kube mon-app.yaml

# Cela crée le Pod et ses conteneurs localement

# Parfait pour tester des manifestes K8s sans cluster !Cette fonctionnalité est particulièrement utile pour le workflow de développement : vous développez localement avec Podman Pods, puis vous déployez le même manifeste sur Kubernetes en production.

Podman Compose vs Docker Compose

Docker Compose

Docker Compose est l'outil standard pour définir et gérer des applications multi-conteneurs avec Docker. Les fichiers docker-compose.yml (ou compose.yml) sont largement utilisés dans l'écosystème.

Podman Compose

Podman supporte les fichiers Compose de deux manières :

- podman-compose : un projet Python communautaire qui interprète les fichiers

docker-compose.ymlet les traduit en commandes Podman. - podman compose (intégré) : depuis Podman 4.7+, une sous-commande native qui utilise

docker-composeoupodman-composecomme backend.

# compose.yml — fonctionne avec Docker Compose ET Podman Compose

services:

web:

image: nginx:latest

ports:

- "8080:80"

volumes:

- ./html:/usr/share/nginx/html:ro

depends_on:

- api

api:

build: ./api

ports:

- "3000:3000"

environment:

DATABASE_URL: postgres://app:secret@db:5432/myapp

depends_on:

- db

db:

image: postgres:16

environment:

POSTGRES_USER: app

POSTGRES_PASSWORD: secret

POSTGRES_DB: myapp

volumes:

- pgdata:/var/lib/postgresql/data

volumes:

pgdata:# Avec Docker

docker compose up -d

docker compose ps

docker compose logs -f

docker compose down

# Avec Podman (identique !)

podman compose up -d

podman compose ps

podman compose logs -f

podman compose down

# Installation de podman-compose (si non intégré)

pip install podman-compose

podman-compose up -dIntégration systemd : Quadlet

Pourquoi systemd ?

L'un des avantages majeurs de Podman est son intégration native avec systemd, le système d'initialisation standard de Linux. Là où Docker nécessite son propre daemon pour gérer le cycle de vie des conteneurs, Podman peut déléguer cette responsabilité à systemd, qui est déjà le gestionnaire de services du système.

L'ancienne méthode : podman generate systemd

# Créer un conteneur

podman run -d --name web -p 8080:80 nginx:latest

# Générer un fichier unit systemd

podman generate systemd --new --name web > ~/.config/systemd/user/container-web.service

# Activer et démarrer le service

systemctl --user daemon-reload

systemctl --user enable --now container-web.service

# Le conteneur démarre automatiquement au boot

# et redémarre en cas de crashLa méthode moderne : Quadlet

Depuis Podman 4.4, Quadlet est la méthode recommandée pour intégrer les conteneurs avec systemd. Au lieu de générer des fichiers unit complexes, vous écrivez des fichiers .container déclaratifs :

# Fichier : ~/.config/containers/systemd/web.container

[Container]

Image=nginx:latest

PublishPort=8080:80

Volume=./html:/usr/share/nginx/html:ro

AutoUpdate=registry

Environment=NGINX_HOST=codeclan.fr

[Service]

Restart=always

TimeoutStartSec=120

[Install]

WantedBy=default.target# Fichier : ~/.config/containers/systemd/db.container

[Container]

Image=postgres:16

Environment=POSTGRES_USER=app

Environment=POSTGRES_PASSWORD=secret

Environment=POSTGRES_DB=myapp

Volume=pgdata.volume:/var/lib/postgresql/data

[Service]

Restart=always

[Install]

WantedBy=default.target# Fichier : ~/.config/containers/systemd/pgdata.volume

[Volume]

Driver=local# Activer les services Quadlet

systemctl --user daemon-reload

systemctl --user start web.service

systemctl --user start db.service

# Vérifier le statut

systemctl --user status web.serviceQuadlet transforme automatiquement ces fichiers déclaratifs en units systemd complètes. C'est plus simple, plus maintenable et plus idiomatique que les fichiers unit générés.

Performances comparées

Temps de démarrage

Podman est généralement plus rapide au démarrage des conteneurs car il n'a pas besoin de communiquer avec un daemon. Le modèle fork/exec est plus direct que le modèle client-serveur de Docker.

# Benchmark simple du temps de démarrage

# Docker

time docker run --rm alpine echo "hello"

# real 0m0.856s

# Podman

time podman run --rm alpine echo "hello"

# real 0m0.621s

# La différence est surtout visible sur des lancements répétés

# car Docker doit passer par le daemon à chaque foisUtilisation mémoire

Docker consomme plus de mémoire au repos à cause du daemon :

# Mémoire utilisée par le daemon Docker (au repos)

ps aux | grep dockerd

# root 1234 0.1 0.8 1234567 65432 ? Ssl 10:00 0:03 /usr/bin/dockerd

# Podman : pas de daemon, pas de consommation au repos

# La mémoire n'est utilisée que lorsqu'un conteneur tourneBuild d'images

Pour la construction d'images, les performances sont comparables. Podman utilise Buildah en interne pour le build, tandis que Docker utilise BuildKit. Les deux sont optimisés et performants. BuildKit a longtemps eu un avantage sur les builds parallèles multi-stage, mais Buildah a rattrapé son retard.

Podman Desktop

Podman Desktop est l'application graphique officielle de Podman, équivalente à Docker Desktop. Disponible sur macOS, Windows et Linux, elle offre une interface visuelle pour gérer les conteneurs, les images, les pods et les volumes.

Fonctionnalités clés de Podman Desktop

- Gestion des conteneurs : démarrer, arrêter, supprimer, inspecter les conteneurs

- Gestion des images : pull, push, build, supprimer

- Gestion des Pods : créer et gérer des pods multi-conteneurs

- Extensions : support Docker Compose, Kubernetes, Kind, Minikube

- Support Kubernetes : déployer directement sur un cluster K8s

- Compatibilité Docker : peut gérer les conteneurs Docker en parallèle

- Gratuit et open-source : contrairement à Docker Desktop qui nécessite une licence payante pour les entreprises de plus de 250 employés

# Installation de Podman Desktop

# macOS

brew install podman-desktop

# Linux (Flatpak)

flatpak install flathub io.podman_desktop.PodmanDesktop

# Windows

winget install RedHat.Podman-DesktopPoint important sur la licence Docker Desktop : depuis 2022, Docker Desktop nécessite une licence payante pour les entreprises de plus de 250 employés ou avec plus de 10 millions de dollars de chiffre d'affaires annuel. Podman Desktop est entièrement gratuit, sans restriction, ce qui représente un avantage économique significatif pour les grandes organisations.

Podman Machine (macOS et Windows)

Puisque les conteneurs Linux nécessitent un noyau Linux, Podman sur macOS et Windows utilise une machine virtuelle légère, gérée par podman machine.

# Initialiser la machine Podman (macOS/Windows)

podman machine init

# Démarrer la machine

podman machine start

# Vérifier le statut

podman machine info

# La machine utilise par défaut :

# - macOS : Apple Virtualization Framework (vfkit) ou QEMU

# - Windows : WSL2 ou Hyper-V

# Configurer les ressources

podman machine init --cpus 4 --memory 8192 --disk-size 100

# Lister les machines

podman machine ls

# Arrêter la machine

podman machine stopDocker Desktop fonctionne de manière similaire avec une VM, mais la VM de Docker est plus lourde et consomme plus de ressources. Podman Machine utilise des VMs plus légères, notamment avec le framework de virtualisation natif d'Apple sur macOS.

Réseau : Netavark vs Docker Bridge

Docker networking

Docker utilise un réseau bridge par défaut, géré par le daemon. Les conteneurs peuvent communiquer entre eux via les noms de conteneurs grâce au DNS intégré du daemon.

Podman networking : Netavark

Podman utilise Netavark comme stack réseau par défaut (remplaçant CNI depuis Podman 4.0). Netavark est un outil réseau écrit en Rust, optimisé pour les performances et le mode rootless.

# Docker : créer un réseau

docker network create mon-reseau

docker run -d --network mon-reseau --name web nginx

docker run -d --network mon-reseau --name api node:20

# Podman : syntaxe identique

podman network create mon-reseau

podman run -d --network mon-reseau --name web nginx

podman run -d --network mon-reseau --name api node:20

# Lister les réseaux

podman network ls

# Inspecter un réseau

podman network inspect mon-reseau

# Mode rootless : Podman utilise slirp4netns ou pasta pour le réseau

# pasta (depuis Podman 4.5+) offre de meilleures performances

podman run --network pasta -d --name web nginxSécurité avancée

SELinux

Podman s'intègre nativement avec SELinux sur les distributions Red Hat. Les conteneurs sont automatiquement étiquetés avec les bons contextes SELinux, ce qui ajoute une couche de sécurité supplémentaire.

# Podman avec SELinux : les volumes sont automatiquement relabellisés

podman run -v /data:/data:Z nginx

# :Z = label privé (un seul conteneur peut accéder)

# :z = label partagé (plusieurs conteneurs peuvent accéder)

# Docker supporte aussi :Z et :z, mais l'intégration est moins robusteSeccomp et capabilities

# Les deux outils supportent la restriction des capabilities

# Docker

docker run --cap-drop=ALL --cap-add=NET_BIND_SERVICE nginx

# Podman (identique)

podman run --cap-drop=ALL --cap-add=NET_BIND_SERVICE nginx

# Podman en rootless supprime encore plus de capabilities par défaut

# car le conteneur ne tourne pas en root sur l'hôte

# Profil seccomp personnalisé

podman run --security-opt seccomp=/chemin/vers/profil.json nginxPas de socket root exposée

L'absence de daemon signifie qu'il n'y a pas de socket Docker exposée. C'est un avantage de sécurité majeur. De nombreuses attaques sur Docker exploitent l'accès à /var/run/docker.sock pour escalader les privilèges.

# Docker : la socket est un vecteur d'attaque courant

# Si un conteneur a accès à la socket Docker, il peut contrôler l'hôte

docker run -v /var/run/docker.sock:/var/run/docker.sock alpine

# DANGER : le conteneur a maintenant un accès root à l'hôte !

# Podman : pas de socket daemon, pas de risque

# La socket API Podman (si activée) tourne en rootless

systemctl --user start podman.socket

# La socket est à $XDG_RUNTIME_DIR/podman/podman.sock

# et tourne sous l'UID de l'utilisateur, pas en rootBuildah et Skopeo

Buildah : construction d'images sans daemon

Buildah est l'outil de construction d'images de l'écosystème Podman. Il peut construire des images à partir de Dockerfiles (qu'il appelle Containerfiles), mais offre aussi une interface de construction étape par étape plus fine.

# Construire une image avec Buildah (compatible Dockerfile)

buildah build -t mon-app:latest .

# Construction étape par étape (sans Dockerfile)

container=$(buildah from alpine:latest)

buildah run $container -- apk add --no-cache python3 py3-pip

buildah copy $container ./app /app

buildah config --workingdir /app $container

buildah config --cmd "python3 app.py" $container

buildah commit $container mon-app:latest

# Avantage : pas besoin de daemon, pas de cache opaque

# Chaque commande est transparente et auditableSkopeo : inspection et copie d'images

Skopeo permet d'inspecter et de copier des images entre registres sans les télécharger localement. C'est un outil unique dans l'écosystème Podman qui n'a pas d'équivalent direct dans Docker.

# Inspecter une image distante sans la télécharger

skopeo inspect docker://docker.io/library/nginx:latest

# Copier une image entre registres

skopeo copy docker://docker.io/library/nginx:latest \

docker://mon-registry.com/nginx:latest

# Copier toutes les architectures (multi-arch)

skopeo copy --all docker://docker.io/library/nginx:latest \

docker://mon-registry.com/nginx:latest

# Synchroniser un registre complet

skopeo sync --src docker --dest docker \

docker.io/library/nginx mon-registry.com/mirror/Support multi-architecture

Les deux outils supportent la construction et l'exécution d'images multi-architecture. Podman utilise QEMU User Mode Emulation pour exécuter des conteneurs d'architectures différentes.

# Podman : construire pour plusieurs architectures

podman manifest create mon-app:latest

# Construire pour amd64

podman build --platform linux/amd64 -t mon-app:amd64 .

podman manifest add mon-app:latest mon-app:amd64

# Construire pour arm64

podman build --platform linux/arm64 -t mon-app:arm64 .

podman manifest add mon-app:latest mon-app:arm64

# Pousser le manifest multi-arch

podman manifest push mon-app:latest docker://mon-registry.com/mon-app:latest

# Docker : approche similaire avec buildx

docker buildx build --platform linux/amd64,linux/arm64 -t mon-app:latest --push .Tableau comparatif détaillé

| Critère | Docker | Podman |

|---|---|---|

| Architecture | Client-serveur (daemon) | Daemonless (fork/exec) |

| Rootless par défaut | Non (opt-in) | Oui |

| Concept de Pod | Non | Oui (natif) |

| Compatibilité CLI | Référence | Compatible (alias docker=podman) |

| Compose | Docker Compose (intégré) | podman-compose / podman compose |

| Intégration systemd | Limitée | Native (Quadlet) |

| Application Desktop | Docker Desktop (payant pour entreprises) | Podman Desktop (gratuit) |

| Build d'images | BuildKit | Buildah |

| Outil de copie d'images | Non (via crane) | Skopeo |

| Réseau | Docker Bridge / Overlay | Netavark / pasta |

| SELinux | Support basique | Intégration native |

| Format d'images | OCI / Docker | OCI / Docker |

| Orchestration | Docker Swarm | Pods (K8s-like) |

| Socket daemon | Oui (/var/run/docker.sock) | Optionnelle (rootless) |

| Licence application Desktop | Propriétaire (payant > 250 employés) | Apache 2.0 (gratuit) |

| Auto-update | Watchtower (tiers) | podman auto-update (natif) |

| Génération K8s YAML | Non (via Kompose) | podman generate kube (natif) |

| Consommation au repos | ~60-100 Mo (daemon) | 0 Mo (pas de daemon) |

Migration depuis Docker vers Podman

Étape 1 : Installation de Podman

# macOS

brew install podman

podman machine init

podman machine start

# Fedora / RHEL / CentOS

sudo dnf install podman

# Ubuntu / Debian

sudo apt-get install podman

# Windows

winget install RedHat.PodmanÉtape 2 : Migration des images

# Exporter les images Docker

docker save mon-app:latest -o mon-app.tar

# Importer dans Podman

podman load -i mon-app.tar

# Ou simplement re-puller les images

podman pull mon-app:latestÉtape 3 : Migration des volumes

# Lister les volumes Docker

docker volume ls

# Copier les données des volumes

docker run --rm -v mon-volume:/data -v $(pwd):/backup alpine \

tar czf /backup/mon-volume.tar.gz -C /data .

# Créer le volume Podman et restaurer

podman volume create mon-volume

podman run --rm -v mon-volume:/data -v $(pwd):/backup alpine \

tar xzf /backup/mon-volume.tar.gz -C /dataÉtape 4 : Migration des fichiers Compose

# Les fichiers docker-compose.yml fonctionnent sans modification

# Installer podman-compose si nécessaire

pip install podman-compose

# Ou utiliser la commande intégrée

podman compose up -dÉtape 5 : Mettre à jour la CI/CD

# Exemple GitLab CI avec Podman

build:

image: quay.io/podman/stable:latest

stage: build

variables:

STORAGE_DRIVER: vfs

before_script:

- podman login -u $CI_REGISTRY_USER -p $CI_REGISTRY_PASSWORD $CI_REGISTRY

script:

- podman build -t $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA .

- podman push $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA

- podman tag $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA $CI_REGISTRY_IMAGE:latest

- podman push $CI_REGISTRY_IMAGE:latestAuto-update des conteneurs

Podman intègre un mécanisme d'auto-update natif, particulièrement utile en production :

# Créer un conteneur avec le label d'auto-update

podman run -d --name web \

--label io.containers.autoupdate=registry \

-p 8080:80 \

docker.io/library/nginx:latest

# Vérifier les mises à jour disponibles (dry-run)

podman auto-update --dry-run

# Appliquer les mises à jour

podman auto-update

# Automatiser avec un timer systemd

systemctl --user enable --now podman-auto-update.timer

# Le timer vérifie les mises à jour quotidiennement par défautQuand choisir Podman vs Docker ?

Choisir Podman si :

- La sécurité est une priorité (rootless, pas de daemon root, SELinux).

- Vous êtes dans un environnement Red Hat / Fedora / CentOS (intégration native).

- Vous voulez une intégration systemd native (Quadlet).

- Vous développez pour Kubernetes et voulez tester des Pods localement.

- Vous voulez éviter les coûts de licence de Docker Desktop en entreprise.

- Vous avez besoin d'un outil sans daemon pour des environnements contraints.

- Vous voulez utiliser Buildah et Skopeo pour des workflows de build avancés.

Choisir Docker si :

- Votre équipe est déjà fortement investie dans l'écosystème Docker (Swarm, Docker Hub, extensions).

- Vous avez besoin de Docker Swarm pour l'orchestration (Podman ne supporte pas Swarm).

- Vous utilisez des outils tiers qui nécessitent spécifiquement la socket Docker.

- Vous préférez un écosystème avec une documentation plus abondante et une communauté plus large.

- BuildKit répond mieux à vos besoins de build (cache avancé, builds distribués).

Conclusion

En 2026, Podman n'est plus une alternative expérimentale à Docker — c'est un outil de production mature qui offre des avantages architecturaux réels, notamment en matière de sécurité et d'intégration système. L'architecture daemonless, le rootless par défaut, les Pods natifs et l'intégration Quadlet/systemd en font un choix particulièrement pertinent pour les environnements de production Linux.

Docker reste un excellent outil, avec un écosystème plus large et une communauté plus établie. Le choix entre les deux dépend de vos priorités : si la sécurité, le coût de licence et l'intégration Kubernetes sont vos critères principaux, Podman est un choix naturel. Si la compatibilité maximale avec l'écosystème existant et Docker Swarm sont essentiels, Docker reste pertinent.

La bonne nouvelle est que la compatibilité entre les deux outils est excellente. Migrer de Docker vers Podman — ou utiliser les deux en parallèle — est une opération simple et bien documentée. Dans tous les cas, vos compétences en conteneurisation restent transférables d'un outil à l'autre.